Фирменные технологии

Для получения всех преимуществ высокоскоростного подключения, высокой надёжности и лучшего покрытия беспроводной сети в системе Ruckus unleashed необходимо использовать специальные версии точек доступа с маркировкой unleashed, которые отличаются от стандартных моделей точек доступа наличием встроенной технологи Smart Wi-Fi и запатентованными фирменными технологиями Ruckus, такими как: ColonelYobo_2022_Nov-Dec.zip

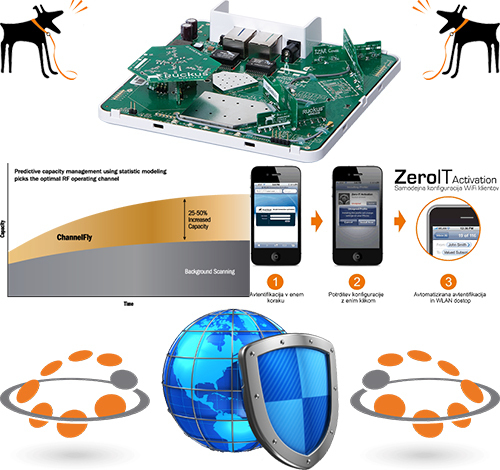

- >Технология адаптивной антенной системы BeamFlex+, которая улучшает покрытие, увеличивает производительность, а также пропускную способность беспроводной сети

- >Технология прогнозируемого управления пропускной способностью ChannelFly позволяет автоматически выбирать канал с наилучшей пропускной способностью в режиме реального времени

- >Технология Zero-IT Activation позволяет подключать новые устройства к беспроводной сети, а также полностью управлять гостевыми функциями

- >Технология динамической безопасности Wi-Fi PSKTM